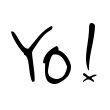

Mise à jour de l’illustration accompagnant cet article avec les chiffres du 4ème trimestre de 2021.

Internets

Illustration du poids économique des GAFAM – Mise à jour

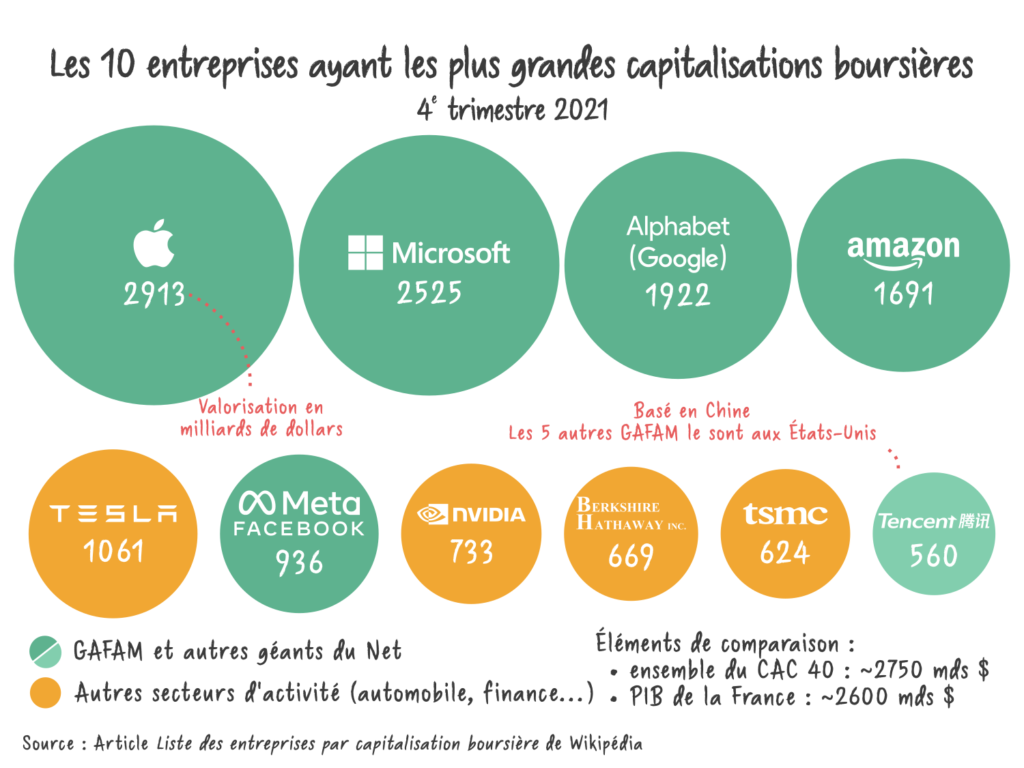

Mise à jour de l’illustration accompagnant cet article avec les chiffres du 3ème trimestre de 2021.

Illustration du poids économique des GAFAM – Mise à jour

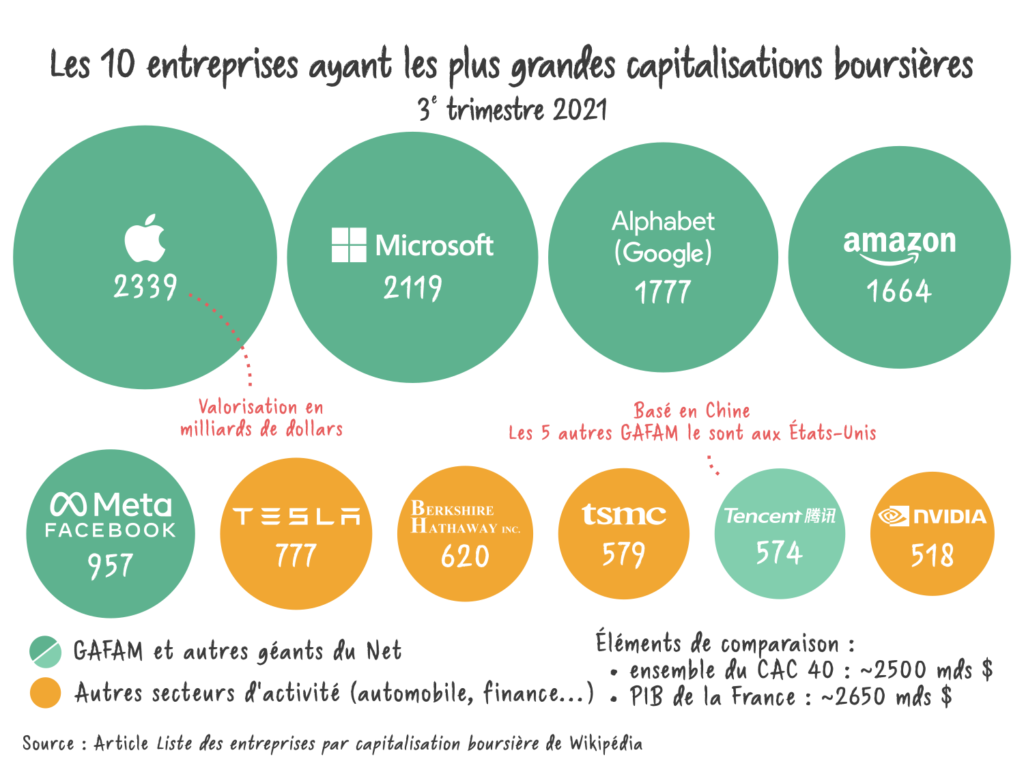

Mise à jour de l’illustration accompagnant cet article avec les chiffres du 4ème trimestre de 2020.

2 ans de RGPD : comparaison de l’application du règlement par les pays européens

Le règlement général sur la protection des données – le fameux RGPD – est entré en vigueur le 25 mai 2018. À l’approche de l’anniversaire de cette date, nous publions quelques statistiques sur l’application concrète du règlement et sur les sanctions prononcées au nom de la protection de nos données personnelles au sein de chaque État.

Établir un plan de sécurité informatique

En matière de sécurité informatique, les menaces et besoins de chacun·e diffèrent grandement selon les situations. Un outil numérique indispensable dans certains cas peut s’avérer dangereux dans d’autres. Voici une méthode et un modèle de document que nous vous proposons d’utiliser pour faire le point sur ces questions !

Poursuivre la lecture « Établir un plan de sécurité informatique »